東芝ITサービスでは、SOC※1での監視サービスをはじめ、駐在運用先との連携を強みとしたセキュリティ関連事業に注力しています。その中から、「統合セキュリティ診断サービス」と「標的型メール訓練サービス」について紹介します。前者は情報システムにおけるセキュリティの“抜け穴”を可視化するサービスで、後者は昨今大きな被害が報告されている標的型攻撃への対策として、人の脆弱性(ぜいじゃくせい)に着目したセキュリティリスクの軽減に資するサービスです。

情報セキュリティの維持・強化に向けて、最初に行わなければならないことは、現状を知るということであり、とても重要なことです 。現状の問題点を把握した上で、適切な対策を講じて検証し、次のアクションにつなげる。こうしたセキュリティのPDCAサイクルを継続的に回すことで、お客さまのシステムのセキュリティを維持することができます。

東芝ITサービスでは、セキュリティの現状を把握するために「統合セキュリティ診断サービス」を提供しています。これはお客さまの情報システムにおけるOS、ネットワーク、Webアプリケーションの各レベルでの脆弱性を統合的に診断し、セキュリティリスクの現状を可視化するサービスです。

その中には五つのサービスメニューがあります(図1)。「サーバセキュリティ診断サービス」は、企業内部のサーバーを対象に、稼働中のサービスやプロセスの状況を調査するとともに、パッチの適用状況やアカウントポリシーなどを可視化するサービスです。調査結果は一覧のレポートにまとめて報告します。

このサービスで浮き彫りになる問題点はさまざまです。例えば、開発時の不適切なアカウントの設定により、開発段階の管理者権限を持つアカウントが長期間パスワードを変更されていない状態で存在していることを可視化し、これらの脆弱なパスワードを持つアカウントが攻撃者に利用されるケースを未然に防ぎます。

「ネットワーク機器診断サービス」は、ファイアウォールやルーターなどのネットワーク機器を、社内ネットワークの内側から調査します。各機器に対するOS上の脆弱性を検査して可視化するとともに、ポートの開放状況のスキャンを行うことで、攻撃の入口となるポート(不要なポート)の可視化を行います。

「標的型攻撃出入口通信診断サービス」は、近年増加している標的型攻撃による被害の有無を分析・検知します。また、お客さまの環境でアプリケーションレベルの通信分析を行うことで、ハイリスクアプリケーション(SNS、P2P、Webメールなど)の使用状況を可視化します。

「Webアプリケーション診断サービス」は、Webサーバー上のアプリケーション、データベースに内在する脆弱性を診断・検知するサービスです。社外の公開サーバーのみならず標的型攻撃を考慮した内部サーバーへの診断も行うことが可能です。

Webアプリケーション診断サービスには、簡易型サービスがあり、ツールによる複数台サーバー向けの定期診断サービスも用意しています。

標的型攻撃は、特定の組織や個人を狙って、企業における機密情報の詐取を行う攻撃です。

従来型のアクセスを集中させてシステムを機能不全に陥れるDDOS攻撃※2や脆弱性を突いた攻撃に対しては、セキュリティアプライアンスの導入や、セキュリティパッチの適用などシステム側での対応が可能であり、前述した統合セキュリティ診断サービスでリスクを見える化することも可能です。しかし、この標的型攻撃は人の脆弱性を突いた攻撃となるため、システム側の対応だけでは完全に防御することは困難な状況となっています。リスクに備えるためには、ユーザー一人ひとりに働きかける意識付けの対策が欠かせません。

そこで、当社が提供しているのが「標的型メール訓練サービス」です。

攻撃者は狙いを定めると、ソーシャルエンジニアリング(人の心理的な隙や行動のミスにつけ込む攻撃)手法を使って組織や個人についての情報を収集します。「A社のXさんは人事部に所属している」「B社のYさんは高度な技術情報にアクセスできそうだ」「C社のZさんの趣味は○○だ」といった情報を得た上で、そのターゲットに対して標的型メールを送付します。そのメールには不正なファイルが添付されていたり、不正なWebサイトに誘導するためのURLリンクが記載されていたりするケースがあります。

例えば、入社希望者を装って人事部の担当者と何度かやり取りをした上で、履歴書を装って偽造したWordファイルなどを添付するといったケースもあります。やり取りの過程で相手に信用させているので、不正なファイルは高い確率で開封されます。この段階で内容が異なったWordファイル(あるいは偽装された実行ファイル)を開いてマルウェアが実行されたとしても、すぐに「標的型メール攻撃」と気づくユーザーは少ないのではないでしょうか。

時期を見計らった標的型メールもあります。源泉徴収の時期、あるいは賞与の時期などを狙って、それに関連する通知を装った標的型メールを送付するケースです。目的を達成するために、攻撃者は手間をかけ工夫をしながらその手法を巧妙化させています(図2)。

標的型メールを受け取ったユーザーにとって重要なことは、こうしたリスクが存在することを認識し、もし不審なメールを受信した場合は「ヘンだぞ」という違和感を持ち、「これは危ない」と見極める力を身につけることです。標的型メール訓練サービスは、利用者の意識を向上させるサービスです。

具体的には、添付ファイル型とURL型の訓練メールをユーザー一人ひとりに送付し、誤って開封してしまったユーザーを教育用のサーバーに導きます。導かれたユーザーは、eラーニングのコンテンツを見ながら注意点などを学びます。このコンテンツは、お客さまに応じてカスタマイズができます。

これらの訓練は、企業における標的型メールによるリスクを低減させるとともに、万が一、開封してしまった際にどういった行動を取るべきかといった行動基準を養うためのサービスとなります。

このようなサービスをはじめ、当社にはセキュリティの分野において大きく二つの強みがあります。

まず、官公庁における10年以上のセキュリティ運用実績です。官公庁では特に高いサービスレベルが求められます。当社はその要求に応えつつ、技術やノウハウを磨いてきました。また、運用との連携も当社の特長の一つです。当社がシステムの運用を担っているお客さまにおいて、セキュリティインシデントが発生した際、SOCと運用チームが連携することで、高度で迅速な対応を行うことが可能となります。東芝ITサービスはセキュリティ診断だけでなく、セキュリティ関連事業を強化しています。SOCでは5段階の認証を備えたエリアでお客さま環境の監視サービスを提供しており、当社のセキュリティサービスの中核を担っています。

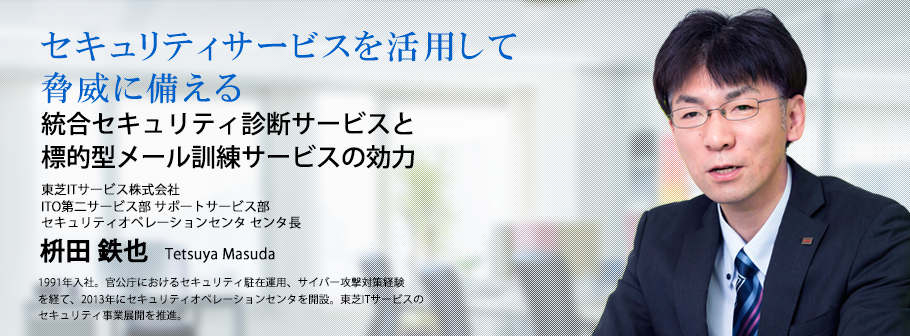

![[写真] 斯波 万恵](assets/fig/004/pic01.jpg) 東芝ITサービスのSOCの内部

東芝ITサービスのSOCの内部